Тип контенту

Профили

Форум

Календарь

Сообщения додав serg_sk

-

-

Создайте свои темы и там сдавайте

А пока вы ноете тут, я успешно сдаю в оренду. Правда да, в укре это делать бесполезно, тем более тут.

Но как говорят, попытка не пытка.

-

Приветствую.

Пытаюсь разобраться, но пока не получается.

Хочется сделать FTTB. После ОНТ поставть управляемый свич и с него уже рулить абонами и разными вланами.

Можно ли как-то через ОНТ прокинуть несколько вланов тегом, в частонсти несколько юзерских и менеджмент свича?

UPD: Все получилось, коллега криво управлялку настроил

-

Есть спец предложение /23 по 1$ за ип.

-

В месяц конечно.

-

Сдам в аренду блоки ip-адресов /19, /22, /23.

Цена 2$/ip в месяц.

-

Не получаю я в 499. Мультикаст приходит по 2229. Если прямо в 2229 включиться, то все работает. Задача отдать мультик в 499.

-

Для начала пускай хоть в том же Vlan-е где идёт мультикаст получат поток, а потом уже можно и MVR прикручивать. Так как для MVR тоже join-ы нужны.

В том же влане я поток получаю.

Мне нужно в юзерские его раздать. В начале темы это написано.

-

нет, проверяем компьютером, который подключен к езернету. Попробуем Вашу тулзу

-

Посылает, но на 224.0.1.60. Хотя в vlc ввожу 233.191.133.2:1234

-

Приветствую. Пытаюсь настроить в сети iptv, но пока ничего не получается.

Есть у меня поток мультикаста в вилане 2229. Есть конкретная айпишка, с которой этот мультикаст нужно забирать 10.37.50.102/30

Сами каналы находятся по адресам 233.191.133.1 - 233.191.133.20.

Поток принимается на cisco 6500. Требуется раздать данных потом по юзерских вланах.

Делаю вот так:

interface Vlan2229 description IPTV-source ip address 10.37.50.102 255.255.255.252 ip pim sparse-mode end interface Vlan499 description UserVlan ip unnumbered Loopback1 ip helper-address 172.16.21.124 ip pim sparse-mode ip policy route-map WHITE162 end ip multicast-routing ip igmp snooping ip pim rp-address 10.37.50.102 IPTV override ip access-lists IPTV Standard IP access list IPTV 10 permit 233.191.133.0, wildcard bits 0.0.0.255 (12513 matches)

После кошки влан 499 идет вот так

Planet SGSW-24240 -> nortel 2550T -> alcatel ls6200 -> user

На свичах включен igmp snooping,

Но в влс я ничего не вижу. Прямо с кошки, если отдать 499 антегом и включиться с ноута vlc тоже не кажет.

Что я делаю не так? подскажите как правильно это организовать.

-

Пока решено сменой IOS'а

-

Похоже на проблемы с памятью. Может как-то "неудачно" обесточили/подали питание электрики (а разве комутатор не стоит на УПС-е?).

Стоит. Обесточивали все здание на всю ночь, негодяи :/

Ок, попробуем почистить. Еще идеи? )

-

Приветствую.Появились самопроизвольные падения cisco 6500. Работает 2-3 дня, может больше и падает. До этого работала пол года без проблем, но одной ночью электрики обесточили здание на всю ночь. Вот с того самого момента начала падать.

cisco6509#show version

Cisco IOS Software, s72033_rp Software (s72033_rp-IPSERVICES_WAN-M), Version 12.2(33)SXH3, RELEASE SOFTWARE (fc1)

Technical Support: http://www.cisco.com/techsupport

Copyright (c) 1986-2008 by Cisco Systems, Inc.

Compiled Thu 24-Jul-08 20:41 by prod_rel_team

ROM: System Bootstrap, Version 12.2(14r)S9, RELEASE SOFTWARE (fc1)

cisco6509 uptime is 11 hours, 24 minutes

Uptime for this control processor is 11 hours, 24 minutes

Time since cisco6509 switched to active is 11 hours, 23 minutes

System returned to ROM by power cycle at 13:00:36 Ukraine Sun Nov 25 2012 (SP by power on)

System image file is "disk1:s72033-ipservices_wan-mz.122-33.SXH3.bin"

cisco WS-C6509 (R7000) processor (revision 2.0) with 458720K/65536K bytes of memory.

Processor board ID SCA0333009W

SR71000 CPU at 600Mhz, Implementation 0x504, Rev 1.2, 512KB L2 Cache

Last reset from power-on

428 Virtual Ethernet interfaces

48 FastEthernet interfaces

34 Gigabit Ethernet interfaces

2 Ten Gigabit Ethernet interfaces

1917K bytes of non-volatile configuration memory.

8192K bytes of packet buffer memory.

65536K bytes of Flash internal SIMM (Sector size 512K).

Configuration register is 0x2102cisco6509#show context

Fault History Buffer:

s72033_rp Software (s72033_rp-IPSERVICES_WAN-M), Version 12.2(33)SXH3, RELEASE SOFTWARE (fc1)

Technical Support: http://www.cisco.com/techsupport

Compiled Thu 24-Jul-08 20:41 by prod_rel_team

Signal = 10, Code = 0x10, Uptime 2d03h

$0 : 00000000, AT : 00000017, v0 : 00320000, v1 : 00200000

a0 : 0000006C, a1 : 00000001, a2 : 27BD5366, a3 : 000000E2

t0 : 00000005, t1 : FCCC149F, t2 : 00000000, t3 : 41B27C84

t4 : 3400F800, t5 : 0000FFFF, t6 : 00000000, t7 : 50DBC214

s0 : 00000001, s1 : 43EA3E85, s2 : 47600720, s3 : 476A9D74

s4 : 18000087, s5 : 45BC77B0, s6 : 0000000D, s7 : 43F40000

t8 : 45FDC3F4, t9 : 4107EC0C, k0 : 00000000, k1 : 00000000

gp : 42F25950, sp : 5000B8D8, s8 : 43F40000, ra : 41322F68Кусок crashinfo20:05:06 Ukraine Thu May 9 2013: Address Error (load or instruction fetch) exception, CPU signal 10, PC = 0x413224C4

--------------------------------------------------------------------

Possible software fault. Upon reccurence, please collect

crashinfo, "show tech" and contact Cisco Technical Support.

--------------------------------------------------------------------

-Traceback= 413224C4 41322F68 41153AB4 41158270 41B2AB28 41E5912C

$0 : 00000000, AT : 00000017, v0 : 00320000, v1 : 00200000

a0 : 0000006C, a1 : 00000001, a2 : 27BD5366, a3 : 000000E2

t0 : 00000005, t1 : FCCC149F, t2 : 00000000, t3 : 41B27C84

t4 : 3400F800, t5 : 0000FFFF, t6 : 00000000, t7 : 50DBC214

s0 : 00000001, s1 : 43EA3E85, s2 : 47600720, s3 : 476A9D74

s4 : 18000087, s5 : 45BC77B0, s6 : 0000000D, s7 : 43F40000

t8 : 45FDC3F4, t9 : 4107EC0C, k0 : 00000000, k1 : 00000000

gp : 42F25950, sp : 5000B8D8, s8 : 43F40000, ra : 41322F68

EPC : 413224C4, ErrorEPC : BFC29D98, SREG : 3400F803

MDLO : 00001400, MDHI : 00000000, BadVaddr : 18000089

DATA_START : 0x42BF3630

Cause 00000410 (Code 0x4): Address Error (load or instruction fetch) exception

========= Start of Crashinfo Collection (20:05:06 Ukraine Thu May 9 2013) ======

For image:

Cisco IOS Software, s72033_rp Software (s72033_rp-IPSERVICES_WAN-M), Version 12.2(33)SXH3, RELEASE SOFTWARE (fc1)

Technical Support: http://www.cisco.com/techsupport

Copyright (c) 1986-2008 by Cisco Systems, Inc.

Compiled Thu 24-Jul-08 20:41 by prod_rel_teamЕсть у кого какие идеи? -

Помоги с выбором коммутатора. Есть вот таких два вариана. Dlink DGS-3620-28SC и Alcatel 6850e.

Нужна стабильная работа портов 10G, BGP. По описанию они оба умеют BGP. Но вопрос в том, что лучше? Кто что подскажет?

-

а можно глянуть конфиг vrf и конфиг access-list?

-

Хм.. может что-то где-то упустил. Попробую еще раз. Отпишусь.

-

не знаю что там у вас с микрофлоу не выходит

у меня когда-то давно (до перехода на SCE) работал такой конфиг:

! class-map match-all shape-100-in match access-group name shape-100-in class-map match-all shape-48-in match access-group name shape-48-in class-map match-all shape-23-in match access-group name shape-23-in class-map match-all shape-10-in match access-group name shape-10-in class-map match-all shape-36-in match access-group name shape-36-in class-map match-all shape-29-in match access-group name shape-29-in class-map match-all shape-13-in match access-group name shape-13-in class-map match-all shape-30-in match access-group name shape-30-in class-map match-all shape-20-in match access-group name shape-20-in class-map match-all shape-31-in match access-group name shape-31-in class-map match-all shape-17-in match access-group name shape-17-in class-map match-all shape-32-in match access-group name shape-32-in class-map match-all shape-99-in match access-group name shape-99-in class-map match-all shape-98-in match access-group name shape-98-in class-map match-all shape-5-in match access-group name shape-5-in class-map match-all shape-100-out match access-group name shape-100-out class-map match-all shape-48-out match access-group name shape-48-out class-map match-all shape-23-out match access-group name shape-23-out class-map match-all shape-10-out match access-group name shape-10-out class-map match-all shape-36-out match access-group name shape-36-out class-map match-all shape-29-out match access-group name shape-29-out class-map match-all shape-13-out match access-group name shape-13-out class-map match-all shape-30-out match access-group name shape-30-out class-map match-all shape-20-out match access-group name shape-20-out class-map match-all shape-31-out match access-group name shape-31-out class-map match-all shape-17-out match access-group name shape-17-out class-map match-all shape-32-out match access-group name shape-32-out class-map match-all shape-99-out match access-group name shape-99-out class-map match-all shape-98-out match access-group name shape-98-out class-map match-all shape-5-out match access-group name shape-5-out ! policy-map vlan196-in class shape-100-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-48-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-23-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-10-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-36-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-29-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-13-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-30-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-20-in police flow mask dest-only 50000000 6250000 conform-action transmit exceed-action drop class shape-31-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-17-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-32-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-99-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-98-in police flow mask dest-only 100000000 12500000 conform-action transmit exceed-action drop class shape-5-in police flow mask dest-only 35000000 4375000 conform-action transmit exceed-action drop policy-map vlan196-out class shape-100-out police flow mask src-only 16000000 2000000 conform-action transmit exceed-action drop class shape-48-out police flow mask src-only 4000000 500000 conform-action transmit exceed-action drop class shape-23-out police flow mask src-only 5000000 625000 conform-action transmit exceed-action drop class shape-10-out police flow mask src-only 6000000 750000 conform-action transmit exceed-action drop class shape-36-out police flow mask src-only 8000000 1000000 conform-action transmit exceed-action drop class shape-29-out police flow mask src-only 10000000 1250000 conform-action transmit exceed-action drop class shape-13-out police flow mask src-only 15000000 1875000 conform-action transmit exceed-action drop class shape-30-out police flow mask src-only 100000000 12500000 conform-action transmit exceed-action drop class shape-20-out police flow mask src-only 15000000 1875000 conform-action transmit exceed-action drop class shape-31-out police flow mask src-only 100000000 12500000 conform-action transmit exceed-action drop class shape-17-out police flow mask src-only 35000000 4375000 conform-action transmit exceed-action drop class shape-32-out police flow mask src-only 100000000 12500000 conform-action transmit exceed-action drop class shape-99-out police flow mask src-only 15000000 1875000 conform-action transmit exceed-action drop class shape-98-out police flow mask src-only 20000000 2500000 conform-action transmit exceed-action drop class shape-5-out police flow mask src-only 4000000 500000 conform-action transmit exceed-action drop

и все нарезалось нормально и персонально каждому

Вы вешаете на физический интерфейс или на влан?

-

Т.к. class-map с match-all(логическое И) для вланов не работает, и класс-мапы создаются с match-any(логическое ИЛИ), о чем говорит документация:

"The router does not support the match-all keyword for VLAN-based classification."

Была придумана затычка через ж#пу.Для каждого абонента создаем 1 аксес лист.Extended IP access list shape_xxx.xxx.xxx.xxx 10 permit ip any host xxx.xxx.xxx.xxx 20 permit ip host xxx.xxx.xxx.xxx any

Создаем class-map:Class Map match-any xxx.xxx.xxx.xxx (id 2) Match access-group name shape_xxx.xxx.xxx.xxx

Добавляем в policy-map:cisco6509#show policy-map Policy Map shapeout Class xxx.xxx.xxx.xxx police cir 10000000 bc 312500 conform-action transmit exceed-action drop Policy Map shapein Class xxx.xxx.xxx.xxx police cir 10000000 bc 312500 conform-action transmit exceed-action drop

Тоесть для каждого пользователя создаем свой аксес-лист, клас-мап и добавляем класс-мап в полиси-мап.Проверил, работает для нескольких пользователей и все красиво режет.Однако, не получилось таким образом.

1. Уперся в полку по class-map в 4096

2. При таком количестве class-map циска нагружается на 100%.

Как уменьшить количество class-map's? -

Приветствую. Столкнулся с проблемой. Пытаюсь нарезать скорость для юзверей на uplink влане.

Тоесть:

юзеры = gigabit(несколько) [cisco] tengigabit(1) = internet

на tengigabit висит vlan 1234. Вот на нем это все и нужно порезать. Конфиг ниже

Но при конфиге(ниже) получается, что всем кто попадает в аксесс лист, а юзверей там может быть до 2к, скорость нарезается совместно. Тоесть допустим есть скорость 80мбит, на ней 100 человек. Значит не у всех в отдельности будет по 80, а на всех сразу 80мбит.

Собственно вопрос, как это исправить? Вот конфиг.mls qos ! class-map match-any shape10out match access-group name shape10out class-map match-any shape55out match access-group name shape55out class-map match-any shape30out match access-group name shape30out class-map match-any shape20out match access-group name shape20out class-map match-any shape05out match access-group name shape05out class-map match-any shape80out match access-group name shape80out class-map match-any shape1out match access-group name shape1out class-map match-any shape2out match access-group name shape2out class-map match-any shape4out match access-group name shape4out class-map match-any shape1in match access-group name shape1in class-map match-any shape2in match access-group name shape2in class-map match-any shape4in match access-group name shape4in class-map match-any shape80in match access-group name shape80in class-map match-any shape55in match access-group name shape55in class-map match-any shape10in match access-group name shape10in class-map match-any shape20in match access-group name shape20in class-map match-any shape30in match access-group name shape30in class-map match-any shape05in match access-group name shape05in ! ! policy-map shapeout class shape05out police 512000 conform-action transmit exceed-action drop class shape1out police 1000000 conform-action transmit exceed-action drop class shape2out police 2000000 conform-action transmit exceed-action drop class shape10out police 10000000 conform-action transmit exceed-action drop class shape20out police 20000000 conform-action transmit exceed-action drop class shape30out police 30000000 conform-action transmit exceed-action drop class shape55out police 55000000 conform-action transmit exceed-action drop class shape80out police 80000000 conform-action transmit exceed-action drop class shape4out police 4000000 conform-action transmit exceed-action drop policy-map shapein class shape05in police 512000 conform-action transmit exceed-action drop class shape1in police 1000000 conform-action transmit exceed-action drop class shape2in police 2000000 conform-action transmit exceed-action drop class shape10in police 10000000 conform-action transmit exceed-action drop class shape20in police 20000000 conform-action transmit exceed-action drop class shape30in police 30000000 conform-action transmit exceed-action drop class shape55in police 55000000 conform-action transmit exceed-action drop class shape80in police 80000000 conform-action transmit exceed-action drop class shape4in police 4000000 conform-action transmit exceed-action drop ! ! interface TenGigabitEthernet1/1 switchport switchport trunk allowed vlan 1234,5678,9123 switchport mode trunk switchport nonegotiate mls qos vlan-based ! interface Vlan1234 ip address zzz.zzz.zzz.zzz 255.255.255.252 ip access-group in in ip access-group out out service-policy input shapein service-policy output shapeout ip flow ingress ! Extended IP access list shape05in Extended IP access list shape05out Extended IP access list shape10in 10 permit ip any host xxx.xxx.xxx.xxx 20 permit ip any host yyy.yyy.yyy.yyy ... Extended IP access list shape10out 10 permit ip host xxx.xxx.xxx.xxx any 20 permit ip host yyy.yyy.yyy.yyy any ... И так далее все аксесс листыКак и писал выше, скорость для адресов xxx.xxx.xxx.xxx и yyy.yyy.yyy.yyy получается общая в 10мбит. А должно быть у каждого по 10мбит.

Попробовал и вот так сделать:

! class-map match-all shape1in match access-group name shape1in class-map match-all shape2in match access-group name shape2in class-map match-all shape4in match access-group name shape4in class-map match-all shape80in match access-group name shape80in class-map match-all shape55in match access-group name shape55in class-map match-all shape10in match access-group name shape10in class-map match-all shape20in match access-group name shape20in class-map match-all shape30in match access-group name shape30in class-map match-all shape05in match access-group name shape05in ! policy-map shapein class shape05in police flow mask dest-only 512000 1000 conform-action transmit exceed-action drop class shape1in police flow mask dest-only 1000000 1000 conform-action transmit exceed-action drop class shape2in police flow mask dest-only 2000000 1000 conform-action transmit exceed-action drop class shape4in police flow mask dest-only 4000000 2000 conform-action transmit exceed-action drop class shape10in police flow mask dest-only 10000000 5000 conform-action transmit exceed-action drop class shape20in police flow mask dest-only 20000000 10000 conform-action transmit exceed-action drop class shape30in police flow mask dest-only 30000000 15000 conform-action transmit exceed-action drop class shape55in police flow mask dest-only 55000000 27500 conform-action transmit exceed-action drop class shape80in police flow mask dest-only 80000000 40000 conform-action transmit exceed-action drop ! ! interface TenGigabitEthernet1/1 switchport switchport trunk allowed vlan 1234,5678,9123 switchport mode trunk switchport nonegotiate mls qos vlan-based ! interface Vlan1234 ip address zzz.zzz.zzz.zzz 255.255.255.252 ip access-group in in ip access-group out out service-policy input shapein ip flow ingress !Ничего не изменилось. Но я пошел дальше и убрал ip flow ingress на время.

И уже что-то получилось. Однако вместо 10мбит, я получил 1мбит.

class shape10in police flow mask dest-only 10000000 5000 conform-action transmit exceed-action drop class-map match-all shape10in match access-group name shape10in cisco6509#show access-lists shape10in | incl xyz.xyz.xyz.xyz 11130 permit ip any host xyz.xyz.xyz.xyz (832 matches)

Где может быть просчет?

Да и NetFlow мне тоже нужен, но его я по идее смогу собрать с другого влана, если сделаю вот так:

#monitor session 1 source interface vlan 1234 #monitor session 1 destination interface vlan 4321 и влепить ip flow ingress на влан 4321

Так же получится?

-

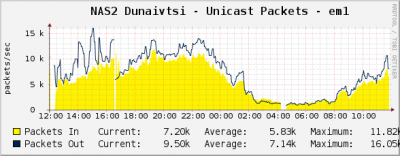

Слева обрыв, это я срезал вчерашний пик, до устранения проблемы. Обрыв в 4 часа ночи, на сервере с кактусом делался бекап.

Тоесть сейчас все стабильно. Наблюдаю дальше.

Однако новый IT афоризм родился - срочно заявляйта авторское право!Пользуйтесь, тут я не жадный :]

P.S. Час пик с 18:00 и до 00:00 - никаких пиков :]

-

Нет, я жадный :]

-

Пока никаких проблем. В час пик никаких пиков по графикам.Наблюдаем дальше

-

По глупости опустил часть связанную с ngctl. Сейчас сделал все как положено + написал скрипт, который при запуске все это красиво поднимает.

#!/bin/sh

#

# FreeBSD - SuperVlan, ip-unnumbered

#

echo -n ' vlan'

if=em1

# вланы в бридже

vlans_bridge="1 2 3 4 5 6 7 8 9 10 11 12 13 14"

# все вланы

vlans="1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17"

ip_bridge="xxx.xxx.xxx.xxx"

ip_vlan15="yyy.yyy.yyy.yyy"

ip_vlan16="zzz.zzz.zzz.zzz"

ip_vlan17="zxy.zxy.zxy.zxy"

case "$1" in

start)

# creating node for ${if}

echo "creating node for ${if}"

ngctl mkpeer ${if}: vlan lower downstream

ngctl name ${if}:lower vlan

ngctl connect ${if}: vlan: upper nomatch

echo "Ok."

# creating vlans

echo "creating vlans"

n=0

for i in `echo $vlans`

do

ngctl mkpeer vlan: eiface vlan$i ether

ngctl name vlan:vlan$i vlan$i

ngctl msg vlan: addfilter '{ vlan='$i' hook="vlan'$i'" }'

ifconfig ngeth$n name vlan$i

ifconfig vlan$i ether `ifconfig ${if} | grep ether | awk '{print $2}'` up

n=$(($n + 1))

done

echo "Ok."

# creating bridge

echo "creating bridge"

ifconfig bridge0 create

ifconfig bridge0 ether `ifconfig ${if} | grep ether | awk '{print $2}'`

ifconfig bridge0 inet ${ip_bridge} netmask 255.255.255.0 up

for i in `echo $vlans_bridge`

do

ifconfig bridge0 addm vlan$i

ifconfig bridge0 private vlan$i

ifconfig bridge0 -discover vlan$i

ifconfig bridge0 sticky vlan$i

done

ifconfig brigde0 maxaddr 4000

echo "Ok."

# other vlans

echo "configuring other vlans"

ifconfig vlan15 inet ${ip_vlan15} netmask 255.255.255.0 up

ifconfig vlan16 inet ${ip_vlan16} netmask 255.255.255.0 up

ifconfig vlan17 inet ${ip_vlan17} netmask 255.255.255.0 up

echo "Ok."

exit 0

;;

stop)

echo "Deleting all."

for i in `echo $vlans`

do

ngctl shutdown vlan$i:

done

ngctl shutdown em1:

ifconfig bridge0 destroy

echo "Ok."

exit 0

;;

restart)

sh $0 stop

sh $0 start

;;

*)

echo "Usage: `basename $0` { start | stop | restart }"

exit 64

;;

-

Всем спасибо. Действительно кой чего не учел. Теперь 28ой порт свича выглядит так:

show mac-address-table interface ethernet 1/28

Interface MAC Address VLAN Type

--------- ----------------- ---- -----------------

Eth 1/28 00-04-23-B9-A5-C0 8 Learned

Eth 1/28 00-04-23-B9-A5-C0 10 Learned

Eth 1/28 00-04-23-B9-A5-C0 12 Learned

Eth 1/28 00-04-23-B9-A5-C0 13 Learned

Eth 1/28 00-04-23-B9-A5-C0 14 Learned

Eth 1/28 00-04-23-B9-A5-C0 15 Learned

Eth 1/28 00-04-23-B9-A5-C0 16 Learned

Eth 1/28 00-04-23-B9-A5-C0 17 Learned

Eth 1/28 00-04-23-B9-A5-C0 18 Learned

Eth 1/28 00-04-23-B9-A5-C0 19 Learned

Eth 1/28 00-04-23-B9-A5-C0 20 Learned

Eth 1/28 00-04-23-B9-A5-C0 21 Learned

Eth 1/28 00-04-23-B9-A5-C0 22 Learned

Eth 1/28 00-04-23-B9-A5-C0 23 Learned

Eth 1/28 00-04-23-B9-A5-C0 24 Learned

Eth 1/28 00-04-23-B9-A5-C0 254 Learned

Eth 1/28 00-04-23-B9-A5-C0 666 Learned

Ушел наблюдать за графиками :]

Сдем в аренду блоки ip-адресов

в Торгівля

Опубліковано:

Всего лишь сокращение. Политику сюда приплетать не нужно. И будьте адекватнее.